导图社区 信息安全管理体系ISMS(27001 附录A)

- 820

- 17

- 1

- 举报

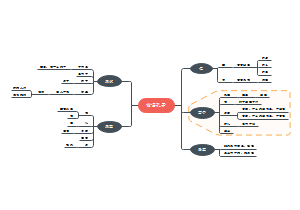

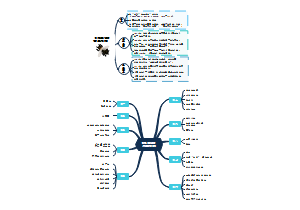

信息安全管理体系ISMS(27001 附录A)

信息安全管理体系ISMS(27001 附录A):A5信息安全策略、A6信息安全组织、A7人力资源安全、A8资产管理……

编辑于2022-04-10 15:22:32- ISMS

- ISO27001

- 27001管理…

- 信息安全管…

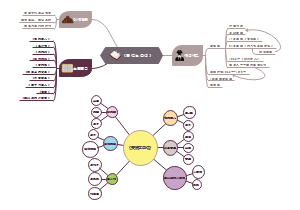

- GB50204-2015混凝土结构工程施工质量验收规范

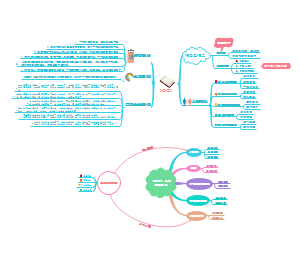

这是一篇关于GB50204-2015混凝土结构工程施工质量验收规范的思维导图,主要内容包括:2 术语,3 基本规定,4 模板分项工程,5 钢筋分项工程,6 预应力分项工程,7 混凝土分项工程,8 现浇结构分项工程,9 装配式结构分项工程,10 混凝土结构子分部工程验收。

- JGJ46-2024建筑与市政工程施工现场临时用电安全技术

这是一篇关于JGJ46-2024建筑与市政工程施工现场临时用电安全技术的思维导图,主要内容包括:术语和代号,3 配电系统,4 配电装置,5 配电室及自备柴油发电机组,6 配电线路,7 电动建筑机械和手持式电动工具,8 外电线路及电气设备防护,9 照 明,10 临时用电工程管理。

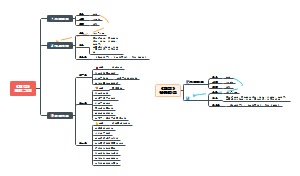

- 信息安全管理体系控制指南 27002_2022 部分带解析

信息安全管理体系控制指南 ISO/IEC 27002:2022,部分条款带解析,持续更新中,希望对你有所帮助!

信息安全管理体系ISMS(27001 附录A)

社区模板帮助中心,点此进入>>

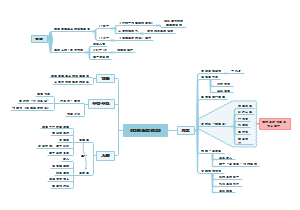

- GB50204-2015混凝土结构工程施工质量验收规范

这是一篇关于GB50204-2015混凝土结构工程施工质量验收规范的思维导图,主要内容包括:2 术语,3 基本规定,4 模板分项工程,5 钢筋分项工程,6 预应力分项工程,7 混凝土分项工程,8 现浇结构分项工程,9 装配式结构分项工程,10 混凝土结构子分部工程验收。

- JGJ46-2024建筑与市政工程施工现场临时用电安全技术

这是一篇关于JGJ46-2024建筑与市政工程施工现场临时用电安全技术的思维导图,主要内容包括:术语和代号,3 配电系统,4 配电装置,5 配电室及自备柴油发电机组,6 配电线路,7 电动建筑机械和手持式电动工具,8 外电线路及电气设备防护,9 照 明,10 临时用电工程管理。

- 信息安全管理体系控制指南 27002_2022 部分带解析

信息安全管理体系控制指南 ISO/IEC 27002:2022,部分条款带解析,持续更新中,希望对你有所帮助!

- 相似推荐

- 大纲

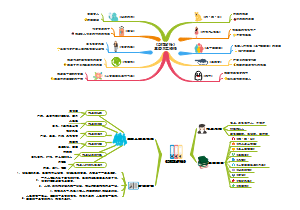

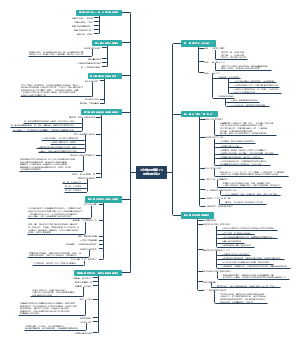

ISMS

A5信息安全策略

A5.1信息安全管理指导

A5.1.1信息安全策略

信息安全策略集应被定义,由管理者批准,并发布、传达给所有员工和外部相关方。

A5.1.2信息安全策略的评审

应按计划的时间间隔或当重大变化发生时进行信息安全策略评审,以确保其持续的适越分性和有效性

A6信息安全组织

A6.1内部组织

A6.1.1信息安全的角色和责任

所有的信息安全责任应予以定义和分配

A6.1.2职责分离

应分离冲突的职责及其责任范围,以减少末授权或无意的修改或者不当使用组织资产的机会。

A6.1.3与职能机构的联系

应维护与相关职能机构的适当联系。

A6.1.4与特定相关方的联系

应维护与特定相关方、其他专业安全论坛和专业协会的适当联系。

A6.1.5项目管理中的信息安全

应关注项目管理中的信息安全问题,无论何种类型的项目。

A6.2移动设备和远程工作

A6.2.1移动设备策略

应采用相应的策略及其支持性的安全措施以管理由于使用移动设备所带来的风险。

A.6.2.2远程工作

应实现相应的策略及其支持性的安全措施,以保护在远程工作地点上所访问的、处理的或存储的信息。

A.7人力资源安全

A7.1任用前

A7.1.1审查

应按照相关法律法规和道德规范,对所有任用候选者的背景进行验证核查,并与业务要求、访问信息的等级和察觉的风险相适宜

A7.1.2任用条款及条件

应在员工和合同方的合同协议中声明他们和组织对信息安全的责任。

A7.2任用中

A7.2.1管理责任

管理者应宜要求所有员工和合同方按照组织已建立的策略和规程应用信息安全。

A7.2.2信息安全意识、教育和培训

组织所有员工和相关的合同方,应按其工作职能,接受适当的意识教育和培训,及组织策略及规程的定期更新的信息。

A7.2.3违规处理过程

应有正式的、且已被传达的违规处理过程以对信息安全违规的员工采取措施。

A7.3任用的终止和变更

A7.3.1任用终止或变更的责任

应确定任用终止或变更后仍有效的信息安全责任及其职责,传达至员工或合同方并执行。

A8资产管理

A8.1有关资产的责任

A8.1.1资产清单

应识别信息,以及与信息和信息处理设施相关的其他资产,并编制和维护这些资产的清单。

A8.1.2资产的所属关系

应维护资产清单中资产的所属关系。

A8.1.3资产的可接受使用

应识别可接受的信息使用规则,以及与信息和信息处理设施有关的资产的可接受的使用规则,形成文件并加以实现。

A8.1.4资产归还

所有员工和外部用户在任用、合同或协议终止时,应归还其占用的所有组织资产

A8.2信息分级

A8.2.1信息的分级

信息应按照法律要求、价值、重要性及其对未授权泄露或修改的敏感性进行分级。

A8.2.2信息的标记

应按照组织采用的信息分级方案,制定并实现一组适当的信息标记规程

A8.2.3资产的处理

应按照组织采用的信息分级方案,制定并实现资产处理规程

A8.3介质处理

A8.3.1移动介质的管理

应按照组织采用的分级方案,实现移动介质管理规程

A8.3.2介质的处置

应使用正式的规程安全地处置不再需要的介质.

A8.3.3物理介质的转移

包含信息的介质在运送中应受到保护,以防止未授权访问、不当使用或毁坏。

A9访问控制

A9.1访问控制的业务要求

A9.1.1访问控制策略

应基于业务和信息安全要求,建立访问控制策略,形成文件并进行评审。

A9.1.2网络和网络服务的访问

应仅向用户提供他们已获专门授权使用的网络和网络服务的访问.

A9.2用户访问管理

A9.2.1用户注册和注销

应实现正式的用户注册及注销过程,以便可分配访问权.

A9.2.2用户访问供给

应对所有系统和服务的所有类型用户,实现一个正式的用户访问供给过程以分配或撤销访问权。

A9.2.3特许访问权管理

应限制并控制特许访问权的分配和使用。

A9.2.4用户的秘密鉴别信息管理

应通过正式的管理过程控制秘密鉴别信息的分配.

A9.2.5用户访问权的评审

资产拥有者应定期对用户的访问权进行评审.

A9.2.6访问权的移除或调整

所有员工和外部用户对信息和信息处理设施的访问权在任用、合同或协议终止时,应予以移除,或在变更时予以调整。

A9.3用户责任

A9.3.1秘密鉴别信息的使用

应要求用户遵循组织在使用秘密鉴别信息时的惯例.

A9.4系统和应用访问控制

A9.4.1信息访问限制

应按照访问控制策略限制对信息和应用系统功能的访问.

A9.4.2安全登录规程

当访问控制策略要求时,应通过安全登录规程控制对系统和应用的访问。

A9.4.3口令管理系统

口令管理系统应是交互式的,并应确保优质的口令.

A9.4.4特权实用程序的使用

对于可能超越系统和应用控制的实用程序的使用应予以限制并严格控制。

A9.4.5程序源代码的访问控制

应限制对程序源代码的访问.

A10密码

A10.1密码控制

A10.1.1密码控制的使用策略

应开发和实现用于保护信息的密码控制使用策略.

A10.1.2密钥管理

应制定和实现贯穿其全生命周期的密钥使用、保护和生存期策略.

All 物理和环境安全

A11.1安全区域

A11.1.1物理安全边界

应定义和使用安全边界来保护包含敏感或关键信息和信息处理设施的区域.

A11.1.2物理入口控制

安全区域应由适合的人口控制所保护,以确保只有授权的人员才允许访问.

A11.1.3办公室、房间和设施的安全保护

应为办公室、房间和设施设计并采取物理安全措施.

A11.1.4外部和环境威胁的安全防护

应设计和应用物理保护以防自然灾害、恶意攻击和意外.

A11.1.5在安全区域工作

应设计和应用安全区域工作规程.

A11.1.6交接区

访问点(例如交接区〉和未授权人员可进入的其他点应加以控制,如果可能,应与信息处理设施隔离,以避免未授权访问.

A11.2设备

A11.2.1设备安置和保护

应安置或保护设备,以碱少由环境威胁和危险所造成的各种风险以及未授权访问的机会.

A11.2.2支持性设施

应保护设备使其免于由支持性设施的失效而引起的电源故障和其他中断。

A11.2.3布缆安全

应保证传输数据或支持信息服务的电源布缆和通信布缆免受窃听、干扰或损坏。

A11.2.4设备维护

设备应予以正确地维护,以确保其持续的可用性和完整性.

A11.2.5资产的移动

设备、信息或软件在授权之前不应带出组织场所.

A11.2.6组织场所外的设备与资产安全

应对组织场所外的资产采取安全措施,要考虑工作在组织场所外的不同风险

A11.2.7设备的安全处置或再利用

包含储存介质的设备的所有部分应进行核查,以确保在处置或再利用之前,任何敏感信息和注册软件已被删除或安全的重写。

A11.2.8无人值守的用户设备

用户应确保无人值守的用户设备有适当的保护.

A11.2.9清理桌面和屏幕策略

应针对纸质和可移动存储介质,采取清理桌面策略;应针对信息处理设施,采用清理屏幕策略

A12运行安全

A12.1运行规程和责任

A12.1.1文件化的操作规程

操作规程应形成文件,并对所需用户可用.

A12.1.2变更管理

应控制影响信息安全的变更,包括组织、业务过程、信息处理设施和系统变更.

A12.1.3容量管理

应对资源的使用进行监视,调整和预测未来的容量需求,以确保所需的系统性能。

A12.1.4开发、测试和运行环境的分离

应分离开发、测试和运行环境,以降低对运行环境未授权访问或变更的风险。

A12.2恶意软件防范

A12.2.1恶意软件的控制

应实现检测、预防和恢复控制以防范恶意软件,并结合适当的用户意识教育。

A12.3备份

A12.3.1信息备份

应按照既定的备份策略,对信息、软件和系统镜像进行备份,并定期测试。

A12.4日志和监视

A12.4.1事态日志

应产生、保持并定期评审记录用户活动、异常、错误和信息安全事态的事态日志。

A12.4.2日志信息的保护

记录日志的设施和日志信息应加以保护,以防止篡改和未授权的访问。

A12.4.3管理员和操作员日志

系统管理员和系统操作员活动应记入日志,并对日志进行保护和定期评审。

A12.4.4时钟同步

一个组织或安全域内的所有相关信息处理设施的时钟,应与单一一个基准的时间源同步。

A12.5运行软件控制

A12.5.1运行系统的软件安装

应实现运行系统软件安装控制规程.

A12.6技术方面的脆弱性管理

A12.6.1技术方面脆弱性的管理

应及时获取在用的信息系统的技术方面的脆弱性信息,评价组织对这些脆弱性的暴露状况并采取适当的措施来应对相关风险。

A12.6.2软件安装限制

应建立并实现控制用户安装软件的规则.

A12.7信息系统审计的考虑

A12.7.1信息系统审计的控制

涉及运行系统验证的审计要求和活动,应谨慎地加以规划并取得批准,以便最小化业务过程的中断。

A13通信安全

A13.1网络安全管理

A13.1.1网络控制

应管理和控制网络以保护系统和应用中的信息.

A13.1.2网络服务的安全

所有网络服务的安全机制、服务级别和管理要求应予以确定并包括在网络服务协议中,无论这些服务是由内部提供的还是外包的。

A13.1.3网络中的隔离

应在网络中隔离信息服务、用户及信息系统.

A13.2信息传输

A13.2.1信息传输策略和规程

应有正式的传输策略、规程和控制,以保护通过使用各种类型通信设施进行的信息传输。

A13.2.2信息传输协议

协议应解决组织与外部方之间业务信息的安全传输。

A13.2.3电子消息发送

应适当保护包含在电子消息发送中的信息。

A13.2.4保密或不泄露协议

应识别、定期评审和文件化反映组织信息保护需要的保密性或不泄露协议的要求。

A14系统获取、开发和维护

A14.1信息系统的安全要求

A14.1.1信息安全要求分析和说明

新建信息系统或增强现有信息系统的要求中应包括信息安全相关要求。

A14.1.2公共网络上应用服务的安全保护

应保护在公共网络上的应用服务中的信息以防止欺诈行为、合同纠纷以及未经授权的泄露和修改。

A14.1.3应用服务事务的保护

应保护应用服务事务中的信息,以防止不完整的传输、错误路由、未授权的消息变更、未授权的泄露、未授权的消息复制或重放。

A14.2开发和支持过程中的安全

A14.2.1安全的开发策略

针对组织内的开发,应建立软件和系统开发规则并应用。

A14.2.2系统变更控制规程

应使用正式的变更控制规程来控制开发生命周期内的系统变更。

A14.2.3运行平台变更后对应用的技术评审

当运行平合发生变更时应对业务的关键应用进行评审和测试,以确保对组织的运行和安全没有负面影响。

A14.2.4软件包变更的限制

应不鼓励对软作包进行修改,仅限于必要的变更,且对所有变更加以严格控制。

A14.2.5系统安全工程原则

应建立、文件化和维护系统安全工程原则,并应用到任何信息系统实现工作中。

A14.2.6安全的开发环境

组织应针对覆盖系统开发生命周期的系统开发和集成活动,建立安全开发环境并以适当保护。

A14.2.7外包开发

组织应督导和监视外包系统开发活动。

A14.2.8系统安全测试

应在开发过程中进行安全功能测试。

A14.2.9系统验收测试

应建立对新的信息系统,升级及新版本的验收测试方案和相关准则。

A14.3测试数据

A14.3.1测试数据的保护

测试数据应认真地加以选择、保护和控制。

A15供应商关系

A15.1供应商关系中的信息安全

A15.1.1供应商关系的信息安全策略

为降低供应商访问组织资产的相关风险,应与供应商就信息安全要求达成一致,并形成文件。

A15.1.2在供应商协议中强调安全

应与每个可能访问、处理、存储、传递组织信息或为组织信息提供IT基础设施组件的供应商建立所有相关的信息安全要求,并达成一致。

A15.1.3信息与通信技术供应链

供应商协议应包括信息与通信技术服务以及产品供应链相关的信息安全风险处理要求。

A15.2供应商服务交付管理

A15.2.1供应商服务的监视和评审

组织应定期监视、评审和审核供应商服务交付。

A15.2.2供应商服务的变更管理

应管理供应商所提供服务的变更,包括维护和改进现有的信息安全策略、规程和控制,管理应考虑变更涉及到的业务信息、系统和过程的关键程度及风险的再评估。

A16信息安全事件管理

A16.1信息安全事件的管理和改进

A16.1.1责任和规程

应建立管理责任和规程,以确保快速、有效和有序地响应信息安全事件。

A16.1.2报告信息安全事态

应通过适当的管理渠道尽快地报告信息安全事态。

A16.1.3 报告信息安全弱点

应要求使用组织信息系统和服务的员工和合同方注意并报告任何观察到的或可疑的系统或服务中的信息安全弱点。

A16.1.4 信息安全事态的评估和决策

应评估信息安全事态并决定其是否属于信息安全事件。

A16.1.5 信息安全事件的响应

应按照文件化的规程响应信息安全事件。

A16.1.6 从信息安全事件中学习

应利用在分析和解决信息安全事件中得到的知识来减少未来事件发生的可能性和影响。

A16.1.7 证据的收集

组织应确定和应用规程来识别、收集、获取和保存可用作证据的 信息。

A.17 业务连续性管理的信息安全方面

A17.1 信息安全的连续性

A17.1.1 规划信息安全连续性

组织应确定在不利情况(如危机或灾难)下,对信息安全及信息安全管理连续性的要求。

A17.1.2 实现信息安全连续性

组织应建立、文件化、实现并维护过程、规程和控制,以确保在不利情况下信息安全连续性达到要求的级别。

A17.1.3 验证、评审和评价信息安全连续性

组织应定期验证已建立和实现的信息安全连续性控制,以确保这些控制在不利情况下是正当和有效的。

A17.2 冗余

A17.2.1 信息处理设施的可用性

信息处理设施应当实现冗余,以满足可用性要求

A.18 符合性

A18.1 符合湛律和合同要求

A18.1.1 适用的法律和合同要求的识别

对每个信息系统和组织而言,所有相关的法律、法规、规章和合同要要求,以及为满足这些要求组织所采用的方法,应加以明确地定义、形成文件并保持更新。

A18.1.2 知识产权

应实现适当的规程,以确保在使用具有知识产权的材料和具有所有权的软件产品时,符合法律、法规和合同的要求。

A18.1.3 记录的保护

应根据法律、法规、规章、合同和业务要求,对记录进行保护以防其丢失、毁坏、伪造、未授权访问和未授权发布。

A18.1.4 隐私和个人可识别信息保护

应依照相关的法律、法规和合同条款的要求,以确保隐私和个人可识别信息得到保护。

A18.1.5 密码控制规则

密码控制的使用应遵从所有相关的协议、法律和法规。

A18.2 信息安全评审

A18.2.1 信息安全的独立评审

应按计划的时间间隔或在重大变化发生时,对组织的信息安全管理方法及其实现(如信息安全的控制目标、控制、策略、过程和规程)进行独立评审。

A18.2.2 符合安全策略和标准

管理者应定期评审其责任范围内的信息处理和规程与适当的安全策略、标准和任何其他安全要求的符合性。

A18.2.3 技术符合性评审

应定期评审信息系统与组织的信息安全策略和标准的符合性。