导图社区 入侵检产品与应用

- 33

- 0

- 0

- 举报

入侵检产品与应用

这是一篇关于入侵检产品与应用的思维导图,主要内容包括:NIDS部署,IDS的部署方法,IDS产品。介绍详细,知识全面,希望可以对大家有所帮助!

编辑于2024-10-10 23:25:28- NIDS部署

- 相似推荐

- 大纲

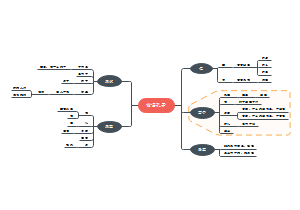

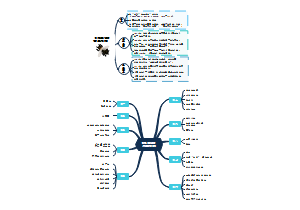

入侵检测概述

概述

判断是否入侵的依据

对目标的操作是否超出了目标的安全策略范围

如何发现入侵

通过收集操作系统日志、系统程序日志、应用程序日志、网络数据包流量等信息去发现违背安全策略或危机系统安全的行为

英文名字(IDS,Intrusion detection system)

入侵检测主要分两种

网络入侵检测系统(NIDS)

主机入侵检测系统(HIDS)

入侵检测模型

早期的Intrusion Detection system 根据审计记录数据,生成系统轮廓(常规正常操作),并检查系统轮廓的变化,发现Intrusion的行为

通用型IDS模型(common Intrusion Detection Framework,CIDF)

它的出现是为了标准化入侵监测系统的组成

CIDF主要定义了IDS中各类组件如何互相协作及如何进行数据共享

它为入侵监测提供了一个通用的框架

CIDF的主要构成

E-box(Event Box)事件生成

负责从网络流量、系统日志、主机行为等多个来源中收集安全事件和相关数据

它是IDS的“感知层”,他会持续监控目标系统的运行状况并捕获相关安全事件

D-box(Data Box)数据存储

用于存储E-box生成的事件数据,它将原始数据和处理后的数据进行分类、归档,并提供查询接口

将采集到的数据按照不同维度进行归档,便于后续监测和分析

A-box(Analysis box)数据分析

负责分析从D-box获取的数据,识别潜在的入侵行为和异常活动,可采用特征匹配、行为分析、异常监测等多种方法进行分析

它是IDS的"分析层",它对事件数据的深度分析,识别入侵行为,并生成相关告警信息

R-box(Response box)数据响应

负责根据A-box的分析结果采取相应的响应措施,如告警、隔离攻击者、阻断网络连接等

它是IDS的"执行层",可以协同其他安全设备,及时处理入侵事件

入侵检测的作用

如果说FW是"门卫",那么IDS就是"巡查员",它通过巡查去发现企图或已经违背安全策略的行为,并发出警报,协同其他"人员"处置这种异常行为。

发现受保护系统中的入侵行为或者异常行为

检验安全保护措施的有效性

分析保护系统所面临的威胁

有利于阻止安全事件扩大,及时报警触发网络安全应急响应

可以为网络安全策略的制定提供重要指导

报警信息可用作网络犯罪的取证

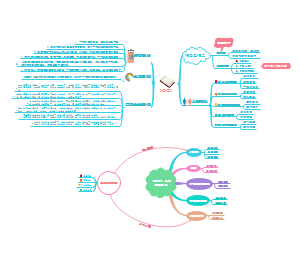

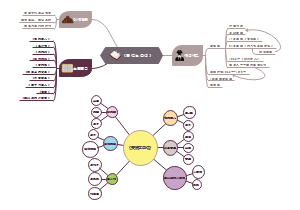

态势感知

它是IDS的升级版,通过更为强大的流量、日志收集能力,结合大数据进行关联分析,给处网络安全状况判断及攻击发展演变趋势

态势感知平台是一个多层次的安全监控系统,旨在对网络及其组成部分的安全状况进行实时监控、分析和响应。其主要目标是通过整合大量数据,形成对网络威胁的全面认知,并为安全管理和决策提供支持。

态势感知平台架构

数据采集层(Data Collection Layer)

这是态势感知平台的基础层,用于从各类设备和系统中收集原始数据。数据采集的对象和范围广泛,涵盖网络流量、系统日志、安全事件、用户行为、应用日志等多种来源。

探针:物理或虚拟设备,用于采集网络中的数据流量、日志等信息。

Agent程序:在主机上安装的监控软件,采集主机的系统日志、进程、文件操作等数据。

网络流量采集工具:如SPAN端口、TAP设备、NetFlow、sFlow等,用于收集网络流量。

日志采集工具:如Syslog、Windows事件日志、应用层日志等,收集设备和应用的安全日志。

数据预处理层(Data Preprocessing Layer)

采集到的原始数据通常需要进行预处理,确保数据的可用性、完整性和一致性。预处理层主要负责数据清洗、格式化、压缩、去重等工作。

数据清洗:去除无效、重复或异常数据,确保数据质量。

数据分类与归纳:对不同来源的数据进行分类,并标准化为统一格式。

协议解析:对网络流量进行协议分析,提取关键信息,如IP地址、端口、流量类型等。

日志规范化:将来自不同设备和应用的日志转换成可分析的统一格式。

数据存储层(Data Storage Layer)

预处理后的数据需要存储在平台中以便后续的分析和处理。存储层需要支持大规模、快速读写的数据存储技术,并具备良好的数据检索能力

关系型数据库:用于存储结构化数据,如安全事件、用户信息等。

大数据存储:如Hadoop、Elasticsearch等,适合处理海量的非结构化数据,如日志、网络流量记录等。

分布式存储系统:用于应对大规模数据的存储需求,确保数据的高可用性和冗余。

数据分析层(Data Analysis Layer)

这是态势感知平台的核心部分,负责对收集到的数据进行分析,识别潜在的安全威胁和异常行为。数据分析层使用多种分析技术和算法,包括大数据分析、机器学习、行为分析、模式匹配等。

实时分析:对网络流量、日志等进行实时监控,发现异常行为和安全事件。

行为分析:对用户和系统的行为进行建模,检测异常行为和潜在的威胁。

关联分析:通过对多个安全事件的相关性分析,识别复杂的攻击模式和潜在的攻击链条。

威胁情报整合:结合外部的威胁情报(如已知的恶意IP、攻击工具等),增强检测能力。

安全响应与决策层(Security Response & Decision Layer)

在分析层发现潜在威胁后,平台会根据预设的安全策略和响应机制做出决策,并自动或半自动地采取响应措施。响应层主要关注如何有效应对安全事件。

自动化响应:如关闭可疑连接、隔离受感染的主机、阻断恶意流量等。

告警机制:根据威胁等级触发不同级别的告警(如短信、邮件、管理控制台告警等)。

手动审查与处置:对于不确定的威胁,平台可以将其上报给安全团队进行手动分析与决策。

协同响应:态势感知平台与其他安全设备(如防火墙、IDS/IPS、WAF等)协同,形成联动防御机制。

展示与可视化层(Visualization Layer)

态势感知平台的数据展示和可视化层,主要用于将复杂的安全信息以易于理解的图形化方式展示给用户,帮助安全管理人员掌握全局的安全态势。

仪表盘:展示关键安全指标(如攻击次数、威胁等级、流量异常等)的实时变化情况。

事件列表与统计:以表格形式列出已检测到的安全事件,支持按时间、类型、严重性等维度排序和筛选。

安全态势图:通过地图或拓扑图的方式展示网络中的各类威胁和安全态势变化。

报告生成:生成定期的安全报告,帮助管理者了解安全状况。

管理与控制层(Management & Control Layer)

该层次负责整个态势感知平台的管理与配置,确保平台的高效运行和策略执行。

用户管理:定义不同用户的权限和角色,确保平台的安全性和合规性。

策略管理:制定和维护安全策略,包括流量过滤、访问控制、事件响应等。

日志与审计:记录平台的运行状态和用户操作,确保平台的可追溯性和合规要求。

更新与维护:平台的安全更新和漏洞修补,确保系统始终具备最新的防御能力。

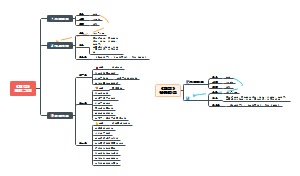

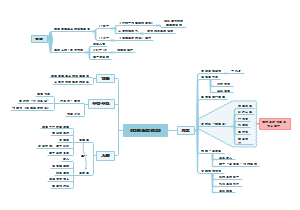

IDS入侵产品与应用

入侵监测的原理

入侵监测系统(Intrusion Detection System, IDS)的主要目的是通过分析网络或主机的活动,识别潜在的入侵行为。其主要原理有两种:

误用监测(特征库监测)

原理

:误用监测依赖于已知攻击行为的特征库,匹配当前系统或网络中的活动是否与这些已知的攻击模式相符。如果发现某些行为与特征库中的已知攻击模式匹配,则判断为入侵。

优点

:对已知攻击的检测准确率高,误报率低。

缺点

:只能检测已知攻击,对于未知的、变种的或零日攻击(zero-day)无法有效识别。

异常监测

原理

:异常监测通过建立系统或网络的正常行为模型,监测系统或网络活动是否偏离了正常行为模式。一旦检测到异常行为,便会发出警报,即便该行为并不在已知的攻击模式中。

优点

:能够检测到未知攻击、零日攻击,具有更好的通用性。

缺点

:误报率较高,因为正常行为的偏离不一定是攻击。

入侵监测系统的组成

入侵监测系统通常由多个模块组成,每个模块负责不同的任务,以协同完成对入侵行为的检测和响应。

数据采集模块

功能

:负责从网络或主机中收集原始数据,如网络流量、系统日志、文件系统活动等。这些数据是后续分析的基础。

方式

:可以通过流量镜像、主机代理或日志采集的方式获取数据。

入侵分析引擎模块

功能

:对采集的数据进行实时分析,判断是否存在异常或攻击行为。使用误用监测、异常监测等算法进行入侵识别。

作用

:作为IDS的核心模块,利用特征匹配或行为分析模型识别入侵行为,并发出警报。

应急处置模块

功能

:当入侵行为被检测到时,负责采取应急响应措施。可以包括阻止攻击流量、隔离受感染主机、发送报警等。

响应措施

:自动化响应或人工干预,以减少入侵带来的损害。

管理配置模块

功能

:提供管理界面,用于配置IDS的运行参数、更新特征库、定义报警规则、查看监控日志及报表等。

作用

:便于管理员根据需要灵活调整系统配置,并对历史数据进行回顾分析。

入侵监测的分类

基于主机的IDS (HIDS)

原理

:HIDS直接部署在主机上,通过监控主机的系统日志、文件系统、进程活动等信息,识别异常或恶意行为。

特点

:能够检测到针对主机的本地攻击,如文件篡改、特权提升、恶意代码执行等。

优点

:能提供深度的主机层面监控,适用于服务器和关键节点。

缺点

:不能有效监控网络级攻击,且可能影响主机性能。

基于网络的IDS (NIDS)

原理

:NIDS部署在网络边界或关键节点,监控进出网络的流量,分析数据包和通信行为,识别网络级的入侵行为。

特点

:能够检测网络攻击如DDoS攻击、端口扫描、网络协议滥用等。

优点

:对整个网络的流量进行集中监控,不影响单个主机性能。

缺点

:对加密流量的检测能力有限,难以发现主机内部的攻击行为。

基于分布式的IDS (DIDS)

原理

:DIDS是将多个IDS(如HIDS和NIDS)结合,分布在多个位置进行联合监控,通过集中管理系统对各个监控节点的结果进行综合分析。

特点

:通过分布式的监控方式,能够实现对大规模、复杂网络的全方位监控。

优点

:能够同时监控主机和网络层面的入侵行为,提高检测的覆盖面和准确性。

缺点

:部署复杂,管理难度较高,可能存在较高的成本。

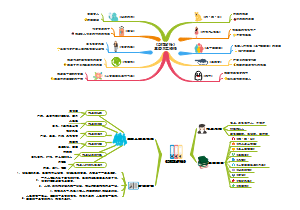

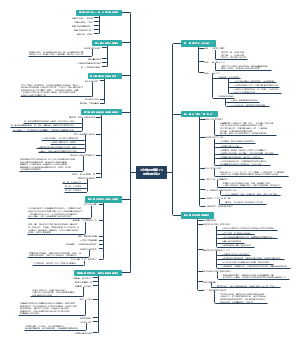

HIDS

能监测出的入侵行为

文件系统的篡改

:如关键文件被修改、删除或新增。

进程活动异常

:检测到异常的进程启动、恶意代码执行或权限提升。

系统日志的异常

:登录失败、非法登录尝试、权限提升、异常用户活动等。

系统调用监控

:监测恶意的系统调用、非法操作系统资源的行为。

配置文件修改

:重要配置文件的未授权更改(如防火墙、网络服务的配置文件)。

恶意软件安装

:HIDS可以检测并识别已知的恶意软件,特别是通过文件哈希或特征匹配。

文件访问异常

:未授权访问或修改敏感文件。

相关软件

SWATCH

:一个用于监控日志文件的工具,能够实时分析系统日志,识别并警报潜在的入侵行为,适合Unix和Linux系统。

Tripwire

:用于监测文件系统完整性,检测文件、目录的修改、删除和增加,是一种防篡改工具。广泛用于服务器和关键主机。

网页防篡改系统

:专用于监控网站文件的完整性,防止网页被黑客恶意篡改,可自动恢复被篡改的网页,常用于互联网服务的保护。

NIDS

能监测出的行为

网络扫描与探测

:识别端口扫描、漏洞扫描等异常流量。

DDoS攻击

:识别大规模的分布式拒绝服务攻击,通过流量分析发现异常的高流量行为。

恶意流量

:包括数据包内容中的攻击代码、恶意软件传播、漏洞利用攻击等。

网络协议滥用

:检测协议的非正常使用,如ICMP滥用、SYN洪泛攻击、协议头篡改等。

异常流量模式

:如异常的连接请求、过量的请求和响应、异常的带宽使用等。

NIPS结构

探测器

:部署在网络边界或重要节点,负责实时监控网络流量,分析数据包并判断是否存在入侵行为。探测器是NIDS的核心组件,负责分析流量中的攻击模式。

管理控制器

:负责集中管理多个探测器,汇总入侵检测结果、配置策略、生成报告和发出告警。管理控制器通常提供图形化界面,便于管理员监控和管理NIDS。

DIDS

能监测出的行为

跨主机和网络的入侵行为

:能够同时监控主机层和网络层的入侵行为,涵盖HIDS和NIDS的监测范围,如文件系统篡改、网络扫描、DDoS攻击等。

复杂、协同攻击

:DIDS可以检测多个节点之间的复杂攻击行为,如来自多个来源的分布式攻击,以及针对不同系统组件的组合攻击。

多节点数据综合分析

:通过集中分析多个探测器和主机节点的数据,识别分布式入侵行为,提高检测的准确性和效率。

入侵检产品与应用

IDS产品

HIDS

北信源主机监控审计系统

功能

:提供实时监控和审计主机操作,识别异常行为,生成合规性报告。

特点

:集中日志管理、详细审计跟踪、合规性支持。

360安全卫士

功能

:全面保护个人和企业计算机,包含主机安全、病毒查杀、系统优化等。

特点

:用户友好的界面,实时保护,自动更新。

Mcafee MVISION Endpoint Detection and Response (EDR)

功能

:提供持续的监控、检测和响应能力,帮助企业应对复杂的安全威胁。

特点

:深入分析终端活动、自动响应机制、集成的调查工具。

NIDS

深信服 NIDS

功能

:实时监控网络流量,检测网络攻击,提供自动防御机制。

特点

:多协议支持、行为分析、灵活部署。

启明星辰 NIDS

功能

:强大的流量分析能力,实时检测潜在攻击。

特点

:深度包检测、与其他安全产品集成。

360 网络安全防护

功能

:保护企业网络免受各种网络攻击,监控异常流量。

特点

:自动警报、流量分析、用户行为监控。

华为 NIDS

功能

:提供基于AI的大数据分析,检测和响应网络安全事件。

特点

:高效的入侵检测能力、支持多种部署模式。

安恒信息 NIDS

功能

:对网络流量进行深度检测,及时识别网络攻击。

特点

:详细的日志记录与报告功能,支持后续审计和取证。

统一威胁管理(Unified Threat Managment UTM)

概述

:UTM是一种集成的网络安全解决方案,集合了多种安全功能(如防火墙、IDS/IPS、VPN、反病毒等)于一体,便于集中管理。

特点

:提升网络安全性、简化管理流程、适应中小型企业和大型企业的需求。

APT高级持续威胁监测

态势感知平台

是通过集成和分析来自多个来源的数据,以实现对网络安全态势的全面监控和分析的系统。

主要功能:

实时监控

:对网络流量、终端活动、用户行为等进行实时监控,及时发现异常行为和潜在威胁。

数据融合

:整合来自不同安全设备、日志、威胁情报等信息,提供全面的安全视图。

攻击链分析

:通过分析攻击的各个阶段,帮助安全团队理解攻击者的行为模式,从而采取相应措施。

事件响应

:在检测到APT攻击后,快速响应并提供应急处置建议。

国内常见产品:

深信服态势感知平台

:提供可视化的态势展示,帮助安全团队理解整体安全状态。

启明星辰态势感知系统

:通过智能分析技术,实时监测和预警潜在的APT攻击。

沙箱

是一种安全技术,允许用户在隔离的环境中执行和分析可疑文件或程序,以识别其是否具有恶意行为。

主要功能:

安全隔离

:在与生产环境隔离的情况下执行可疑文件,防止恶意软件对系统造成损害。

动态分析

:对可疑文件的行为进行动态分析,检测其是否尝试进行网络连接、创建进程等恶意操作。

自动化检测

:许多沙箱解决方案能够自动执行和分析文件,快速识别潜在的威胁。

国内常见产品:

FireEye沙箱解决方案

:广泛应用于APT检测,通过深度分析可疑文件的行为,提供详细的报告。

McAfee Advanced Threat Defense

:结合沙箱技术,快速识别未知威胁并自动化处理。

综合防御策略

将态势感知平台与沙箱结合使用,可以实现更全面的APT防御:

监测与分析

:态势感知平台可以实时监控网络流量,将可疑活动引导至沙箱进行进一步分析。

快速响应

:通过沙箱分析可疑文件后,态势感知平台可以及时更新安全策略,提升对未来攻击的防范能力。

持续改进

:通过沙箱的检测结果,优化态势感知平台的检测规则,增强对APT攻击的识别能力。

态势感知平台和沙箱技术是有效防御APT攻击的关键组成部分,结合使用可以显著提升组织的网络安全防护能力。这种综合防御策略能够帮助企业更有效地识别和应对高级持续威胁,降低潜在的安全风险。

IDS的部署方法

根据组织或公司的安全策略要求,确定IDS要监测的对象或保护网段

在监测对象或保护网段,安装IDS探测器,采集IDS所需要的信息

针对监测对象或保护网段的安全需求,制定相应的监测策略

在IDS上,配置入侵监测规则

测试验证IDS的安全策略是否正常工作

运行和维护IDS

NIDS部署

基于NIDS的内网威胁监测

内网NIDS的部署位置

核心交换机附近

:部署在内网的核心交换机旁,可以监控大量的内部网络流量。这有助于检测来自内部的潜在威胁,例如内部用户恶意行为、恶意软件传播等。

服务器区域(数据中心)附近

:放置在服务器集群的旁边,监控服务器的网络流量,特别是对关键业务服务器的异常访问,如数据库服务器、应用服务器等。

局域网(LAN)内的网段之间

:在不同部门、分支机构或网段的出口处部署NIDS,监控内部不同子网之间的流量,以便发现跨网段的威胁。

内网威胁监测的功能

横向移动检测

:内网NIDS可以检测到恶意行为者或恶意软件在内部网络中横向移动的行为(Lateral Movement),例如通过利用内部漏洞进行跳转攻击。

内部扫描检测

:监控内部网络的扫描活动,检测内部网络主机之间的端口扫描和漏洞扫描行为。

内部恶意流量监测

:识别内部网络中传播的恶意软件、勒索软件或其他可疑流量,防止恶意代码在内部网络中扩散。

未授权访问监测

:检测内部网络中的未授权设备或用户访问受保护资源的行为,帮助识别内部攻击或内部人员的异常行为。

基于NIDS的网络边界威胁监测

网络边界NIDS的部署位置

外部防火墙后端

:将NIDS部署在外部防火墙后端,监控进入网络内部的所有外部流量,可以有效检测和分析通过防火墙的威胁,如绕过防火墙规则的攻击。

路由器与防火墙之间

:部署在路由器与防火墙之间的NIDS,可以分析外部互联网流量和防火墙之间的流量,识别网络边界处的攻击行为,例如拒绝服务攻击(DoS/DDoS)、网络扫描等。

DMZ(非军事区)网络旁

:放置在DMZ网络中,用于保护公开的服务(如Web服务器、邮件服务器等),监控这些服务的流量,以防止对这些公开服务的直接攻击。

网络边界威胁监测的功能

DDoS攻击检测

:监控大规模流量,识别分布式拒绝服务攻击(DDoS),并发出警报或采取防护措施。

外部扫描探测

:识别外部攻击者对网络边界进行的端口扫描、漏洞扫描等行为,防止信息泄露或攻击者获取网络结构信息。

恶意入侵检测

:检测针对边界设备或服务器的漏洞攻击,如利用已知漏洞进行入侵尝试。

异常流量分析

:分析进出网络边界的流量,识别异常的通信模式或流量特征,如异常的协议使用、非授权访问、加密隧道等。

NIDS部署的综合建议

综合内外网威胁监控

:根据企业需求,结合内网和网络边界的NIDS部署,实现对内部和外部威胁的全方位监控。

与其他安全系统联动

:NIDS可与防火墙、IPS(入侵防御系统)、SIEM(安全信息和事件管理)系统联动,形成全方位的网络安全防护体系。