导图社区 CISP-CISE考纲

- 370

- 15

- 0

- 举报

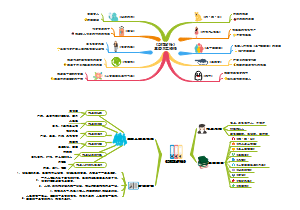

CISP-CISE考纲

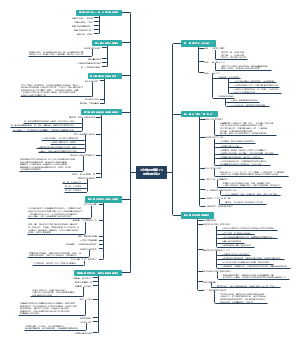

CISE考点整理,供参考。包含第九章计算环境安全12%、第一章信息安全保障10%、第十章软件安全开发12%、CISP分值分布等。

编辑于2021-10-23 15:27:59- 考点整理

- CISP

- CISE

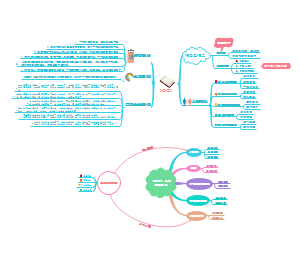

- 如何阅读一本书

将《如何阅读一本书》这本书的主要内容提取出来,形成这张思维导图,对于阅读学术性书籍有帮助,需要的可以收藏。

- CISP-CISE考纲

CISE考点整理,供参考。包含第九章计算环境安全12%、第一章信息安全保障10%、第十章软件安全开发12%、CISP分值分布等。

- 佛教三乘

这是一篇关于佛教三乘的思维导图。佛教所说的“三乘”:即三种交通工具,比喻运载众生渡越生死到涅槃彼岸之三种法门。在佛教中,我们时常会提到三乘 声闻乘、缘觉乘和菩萨乘。声闻的目标是使自己从这个苦痛的世界中解脱出来,实现烦恼的熄灭;缘觉是那些通过修行、契入事物互即互入之本质而开悟的人;在菩萨乘中,你要帮助所有的人开悟。

CISP-CISE考纲

社区模板帮助中心,点此进入>>

- 如何阅读一本书

将《如何阅读一本书》这本书的主要内容提取出来,形成这张思维导图,对于阅读学术性书籍有帮助,需要的可以收藏。

- CISP-CISE考纲

CISE考点整理,供参考。包含第九章计算环境安全12%、第一章信息安全保障10%、第十章软件安全开发12%、CISP分值分布等。

- 佛教三乘

这是一篇关于佛教三乘的思维导图。佛教所说的“三乘”:即三种交通工具,比喻运载众生渡越生死到涅槃彼岸之三种法门。在佛教中,我们时常会提到三乘 声闻乘、缘觉乘和菩萨乘。声闻的目标是使自己从这个苦痛的世界中解脱出来,实现烦恼的熄灭;缘觉是那些通过修行、契入事物互即互入之本质而开悟的人;在菩萨乘中,你要帮助所有的人开悟。

- 相似推荐

- 大纲

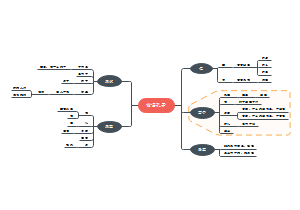

CISP

CISP分值分布

第一章 信息安全保障 10%

1.特征

系统性

动态性

非传统性

无边界

2.属性CIA

保密性

完整性

可用性

信息安全问题的根源

内因:信息系统复杂性导致漏洞的存在不可避免

外因:环境因素、人为因素

世界上第一个信息技术安全评估标准

TCSEC

1985年美国国防部

2003年7月,27号文《关于加强信息安全保障工作的意见》

总体要求:积极防御、综合防范

2016年12月,《国家网络空间安全战略》

基于时间的可证明的安全模型 P25

PDR

PPDR

信息安全保障技术框架(IATF)

核心思想:深度防御

核心要素

人

技术

操作(运行)

四个焦点领域

保护网络与基础设施

保护边界区域

保护计算环境

支撑性基础设施

安全原则 P30

保护多个位置

分层防御

安全强健性

信息安全保障评估框架

信息系统安全保障工作的基础和前提是风险管理

信息系统安全保障评估概念和关系(考点) P33

证明保障有效

GB/T 20274.1-2006 《xxx 保障评估框架》

保障模型

保障要素

管理

工程

技术

人员

生命周期

P35

安全特征

保密性

完整性

可用性

舍伍德应用安全架构

物联网技术架构

感知

传输

支撑

应用

第二章 网络安全监管 8%

《网络安全法》

2017.6.1日正式实施,7章79条

《网络产品和服务安全审查办法(试行)》 与网络安全法一起实施

《互联网新闻信息服务管理规定》(国信办1号令)同《网络安全法》一起实施

《互联网信息内容管理行政执法程序规定》 (国信办2号令),于6月1日同《网络安全法》一起实施

系统建设与安全技术措施遵循三同步原则

同步规划

同步建设

同步使用

网络安全等级保护 p60

《关于信息安全等级保护工作的实施意见的通知》

系统划分五级 P61

自主保护级

指导保护级

监督保护级

强制保护级

专控保护级

相关材料

安全等级类:主要对如何进行信息系统定级做出指导

1.信息系统安全等级保护定级指南

方法指导类:对如何开展等级保护工作做了详细规定

2.信息系统安全等级保护基本要求

3.信息系统安全等级保护测评要求

国家网络空间安全战略

P59

七种新机遇

六大严峻挑战

发展战略目标

四项原则

九大任务

第三章 信息安全管理 10%

信息安全管理体系 ISMS P82

基于风险评估和组织风险接受水平,有效处理和管理风险

本质:风险管理

安全不是产品的简单堆积,也不是一次静态的过程,他是人员、技术、操作三者紧密结合的系统工程(IATF),是不断演进、循环发展的动态过程。

1998年前后由英国发展起来

风险管理

目的:确保不确定性不会使企业业务目标发生变化

资产和风险是一对矛盾共同体,资产价值越高,其风险也就越大

风险管理的价值:安全措施的成本与资产价值之间的平衡

风险管理模型

COSO风险管理模型

《内部控制整合框架》也称COSO报告

三个目标

财务报告可靠性

经验效率和效果

合规性

五个要素

内制环境

风险评估

控制活动

信息与沟通

监控

COBIT

框架

流程描述

控制目标

管理指南

成熟度模型

ISMS

安全风险管理基本过程

1.背景建立

2.风险评估

3.风险处理

处理方式

降低

规避

转移

接受

4.批准监督

5.监控审查

6.沟通咨询

信息安全管理体系

建设过程(PDCA)

规划与建立

ISMS方针由高层领导制订

实施运行

监视评审

维护改进

文档化

文件

管理体系审核的依据

记录

管理体系审核的证据

文档化是信息安全管理体系建立的基础

信息安全事件管理 P125(重要)

职责和规程

信息安全事态报告

信息安全弱点报告

信息安全事态的评估和决策

信息安全事件的响应

从信息安全事件中学习

证据的收集

控制措施

信息分类控制措施

信息分类

信息的标记

资产的处理

信息分类

分类形式

物理标签

元数据标签

第四章 业务连续性 8%

业务连续性管理BCM

业务连续性计划BCP

过程

1.组织管理

2.业务影响性分析

3.BCP制定及批准实施

4.BCP的评估及维护

文档化

BCP目标

BCP职责声明

优先级声明

风险评估

BCP策略

关键业务记录计划

信息安全应急响应

《关于加强信息安全保障工作的意见》

原则:统筹规划,资源共享,平战结合

信息安全事件分类与分级

文件 GB/Z 20986-2007

安全事件定级 P146

特别重大事件 Ⅰ级

重大事件 Ⅱ级

较大事件 Ⅲ级

一般事件 Ⅳ级

信息安全事件分类(七个)

有害程序事件

网络攻击事件

信息破坏事件

信息内容安全事件

设备设施故障

灾害性事件

其他信息安全事件

信息系统分级

特别重要信息系统

重要信息系统

一般信息系统

应急预案 P150

计算机取证与保全

围绕的两方面

证据的获取

证据的分析

过程

1.准备

2.保护

3.提取

4.分析

5.提交

原则:合法原则、充分授权原则、优先保护证据原则、全程监督原则

应急响应管理过程

应急响应六阶段

1.准备

2.检测

3.遏制

4.根除

5.恢复

6.跟踪总结

灾难备份与恢复

BCP被破坏而终止,则进入灾难恢复计划 DRP

两个重要指标

恢复时间目标 RTO

服务中断时间

恢复点目标 RPO

恢复后数据与最新数据的差异程度,允许丢失的数据(以时间为单位)

备份技术

全备

完全备份的好处是数据恢复方便,因为所有的数据都在同一个备份中,所以只要恢复完全备份,所有的数据都会被恢复。

增备

增量备份是指先进行一次完全备份,服务器运行一段时间之后,比较当前系统和完全备份的备份数据之间的差异,只备份有差异的数据。服务器继续运行,再经过一段时间,进行第二次增量备份。在进行第二次增量备份时,当前系统和第一次增量备份的数据进行比较,也是只备份有差异的数据。第三次增量备份是和第二次增量备份的数据进行比较,以此类推。

差分备份

差异备份也要先进行一次完全备份,但是和增量备份不同的是,每次差异备份都备份和原始的完全备份不同的数据。也就是说,差异备份每次备份的参照物都是原始的完全备份,而不是上一次的差异备份

备份速度由快到慢:增备>差分备>全备

恢复速度由快到慢:全备>差分备>增备

灾难恢复策略

国际标准 share78

0-6 七个层级

按范围划分

我国灾难恢复等级

1-6 六个等级

按资源划分

灾难恢复过程

1.灾难恢复需求分析

风险分析

业务影响性分析

确定灾难恢复目标

2.灾难恢复策略制定

3.灾难恢复策略实现

4.灾难恢复预案制定和管理

容灾技术

数据容灾

系统容灾

应用容灾

第五章 安全工程与运营 10%

为什么需要系统安全工程

解决信息系统生命周期的“过程安全”问题

系统工程不是基本理论,也不属于技术实现,而是一种方法论

霍尔三维结构 P176

时间维

逻辑维

知识维

能力成熟度模型(Capability Maturity Model)

能力成熟度模型基本思想

工程实施组织的能力成熟度等级越高,系统的风险越低

一种衡量工程实施能力的方法 建立在统计过程控制理论基础上的

SSE-CMM体系结构 P180

域维PA

由所有定义的安全工程过程区构成,由基本实施(BP)组成

能力维CF

代表组织实施这一过程的能力,GP组成CF,逻辑域

安全工程过程

风险三要素

影响

威胁

脆弱性

工程过程类中包含11个过程区域

工程过程

保证过程

风险过程

组织与项目管理过程类中包含另外11个过程区域

安全工程

四个方面

策略

机制

保证

动机

信息的价值

信息是用于消除不确定性的东西

第六章 信息安全评估 8%

安全评估也称作安全风险评估

安全评估标准 P228

美国国防部 TCSEC标准,称为橙皮书

目标与要求

策略

问责

保证

文档

CC标准 世界通用

国家标准号

GB/T 18336

关键概念

评估对象 TOE

保护轮廓 PP

安全目标 ST

评估保证级 EAL

优缺点

评估相关要素的主要因素

安全评估实施 P239

风险评估相关要素

资产

威胁

脆弱性

信息安全风险

安全措施

残余风险

要素关联

评估要素间关系 P245

风险评估途径与方式方法

途径

基线评估

详细评估

组合评估

方式

自评估

检查评估

方法

基于知识的分析方法

定量分析 P248

暴露因子

单一预期损失

年度预期损失

定性分析

风险评估基础过程

1.风险评估准备

2.风险识别

3.风险分析

P257

4.风险结果判定

5.风险处理计划

6.残余风险评估

风险评估各阶段文档

第七章 信息安全支撑技术 10%

1.密码学

发展阶段

古典密码学

数据的安全基于算法的保密

近代密码学

现代密码学

解决了密钥分发和管理的问题

柯克霍夫原则 P271

密码体制应该对外公开,仅需对密钥进行保密;如果一个密码系统需要保密的越多,可能的弱点也越多

密码算法分类

受限制的算法与基于秘钥的算法

对称密码与非对称密码

对称密码

DES

AES

IDEA

RC5

CAST-256

非对称

RSA

SM2 我国研发

ECC公钥密码算法

ElGamal

分组密码与流密码

分组密码

DES

AES

流密码也称序列密码

哈希函数

MD5 消息摘要算法

SHA-1 安全哈希算法

公钥基础设施 PKI (身份鉴别)

组成

证书权威机构 CA

证书注册机构 RA

证书/CRL库

CRL(Certificate Revocation List):证书撤销列表,也称“证书黑名单”

终端实体

人

设备

进程

RA负责受理,CA负责确认签发

国际标准X.509定义了电子证书的规范格式

Diffie-Hellman密钥协商算法

Diffie-Hellman密钥协商算法主要解决秘钥配送问题,本身并非用来加密用的;该算法其背后有对应数学理论做支撑,简单来讲就是构造一个复杂的计算难题,使得对该问题的求解在现实的时间内无法快速有效的求解

2.身份鉴别

鉴别方式

实体所知

实体所有

实体特制

鉴别类型

单向鉴别

双向鉴别

第三方鉴别

Kerberos体系(单点登录)P300

认证过程

1.获得票据许可票据

2.获得服务许可票据

3.获得服务

运行环境组成

1.密钥分配中心 KDC

构成

认证服务器 AS

票据授权服务器 TGS

2.应用服务器

3.客户端

单点登录的实质

安全凭证在多个应用系统之间传递

认证、授权、计费-3A

RADIUS

使用UDP协议,1812为认证端口,1813为计费端口

TACACS+

基于TCP协议,实时性较差

特权管理基础设施 PMI (授权管理)

架构

SOA 特权管理信任源点

AA 签发属性证书

ARA 是AA的衍生,功能参考PKI中的RA,证书签发请求

LDAP:属性证书发布查询

LDAP目录服务是由目录数据库和一套访问协议组成的系统。

PMI使用属性证书表示和容纳权限信息

PMI基于PKI建设

PKI解决身份认证

PMI解决应用访问控制

3.访问控制 P305

概念

主体

使信息在客体间流动的一种实体,人、进程、设备

客体

客体是一种信息实体,或是从其他主体或客体接受信息的实体;数据块,存储页,文件,目录。

自主访问控制模型 DAC

访问控制表 ACL

为每个资源标识一张人员表,明确该文件允许访问的人

能力表 CL

每个用户维护 一张能力表,标识允许访问的资源

强访问控制模型 MAC

保密性模型

BLP模型

向下读,向上写 ;保证信息的机密性

完整性模型

Biba模型

保证完整性,防止非授权用户的修改【向上读,向下写】

clark-wilson模型

解决完整性

混合策略模型

chinese wall 模型

解决商业利益冲突

基于角色的访问控制模型 RBAC

安全性:强访问控制>基于角色的访问控制>自主访问控制

应用

数字签名

非对称加密+数字摘要技术

第八章 物理与网络通讯安全 12%

电磁防护

Tempest技术

对电磁泄漏信号中所携带的敏感信息进行分析、测试、接收、还原以及防护的一系列技术领域的总称

传输介质

同轴电缆

可靠性不足

双绞线

网络通讯常用,抗干扰性较差

光纤

成本较高

无线传输

容易被窃听

OSI模型

应用层

表示层

会话层

传输层

TCP

UDP

SPX

SPX 是顺序报文分组交换协议,它可保证信息流按序、可靠地传送;

网络层

IP

IPX

数据链路层

ARP

RARP

PPP

物理层

TCP/IP协议结构

应用层

S/MIME 电子邮件安全协议

传输层

TCP 传输控制协议

UDP 用户数据报协议

SSL

TLS

互联网络层

ICMP

IGMP

IPSEC

AH 认证头协议

ESP 封装安全载荷协议

网络接口层

PPTP

L2TP

PPP

L2F

无线局域网安全

802.11i

运行四阶段

发现AP阶段

802.11i认证阶段

密钥管理阶段

安全传输阶段

安全协议

WEP 有线等效保密协议

WPA 与 WPA2

WPA基于 802.11I草案

WPA2 基于802.11i正式稿

WAPI

WAI 通讯双方身份鉴别

WPI 实现身份鉴别、链路验证、访问控制

WAPI的安全优势

双向三鉴别(服务器、AP、STA) 高强度鉴别加密算法

IPSEC专题

IPSec通过ESP来保障IP数据传输过程的机密性,使用AH/ESP提供数据完整性、数据源验证和抗报文重放功能。

工作模式

传输模式(只封装数据)

主要应用场景:经常用于主机和主机之间端到端通信的数据保护。

封装方式:不改变原有的IP包头,在原数据包头后面插入IPSec包头,将原来的数据封装成被保护的数据。

隧道模式(封装整个IP包)

在隧道模式下,原始IP分组被封装成一个新的IP报文,在内部报头以及外部报头之间插入一个IPSec报头,原IP地址被当作有效载荷的一部分受到IPSec的保护。 通过对数据加密,还可以隐藏原数据包中的IP地址,这样更有利于保护端到端通信中数据的安全性。

封装方式:增加新的IP(外网IP)头,其后是ipsec包头,之后再将原来的整个数据包封装。

链接:https://blog.csdn.net/NEUChords/article/details/92968314

IKE

IKE为IPSec协商生成密钥,供AH/ESP加解密和验证使用。

AH为IP报文提供数据完整性验证和数据源身份认证。ESP具有特有的安全机制——加密,而且可以和其他隧道协议结合使用,为用户的远程通信提供更强大的安全支持。ESP加密采用的则是对称加密算法

ESP不验证IP报头,而AH同时验证部分报头,所以需要结合使用AH和ESP才能保证IP报头的机密性和完整性。

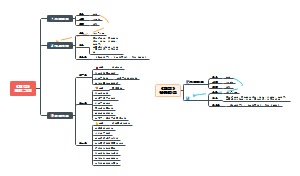

第九章 计算环境安全 12%

网页防篡改

定时循环技术

摘要循环技术

事件触发防范技术

底层过滤技术

电子邮件

协议

SMTP tcp-25

特点

纯ascii文件格式,请求响应格式

弱验证

不能管理远程邮件

POP3 tcp-110

IMAP4 tcp 143

缺点:基于纯ASCII文本格式的应用层协议,易于实现

安全方案

S/MIME 安全/多用途互联网扩展协议

PGP

PEM

访问控制

windows

访问令牌

访问控制列表

linux

权限类型:读、写、执行( UGO管理机制)

权限表示方式:模式位 R,W,X

Suid位:任何用户执行文件运行权限都为文件所有者的权限

隐蔽信道

隐蔽信道指利用系统中那些本来不是用于通信的系统资源绕过强制存取控制进行非法通信的一种机制

共同访问权限

共同修改权限

接收进程可检资源的改变,而发送进程有权限改变

某种机制可启动通信并改变通信事件的顺序

操作系统安全

安全机制

标识与鉴别、访问控制、最小特权管理、信道保护、安全审计、内存存取保护、文件系统保护等

安全部署原则

标识与鉴别

windows sid

用户类型

administrator --500

guest -- 501

普通用户 从1000开始

linux uid

UID =0 的为root用户

第十章 软件安全开发 12%

软件生命周期模型

瀑布模型

P389

迭代模型

增量模型

快速原型模型

螺旋模型

引入风险分析机制

净室模型

软件危机

第一次软件危机

日益庞大和复杂的程序对开发管理的要求越来越高

第二次软件危机

软件规模继续扩大,程序数百万行,数百人同时开发,可维护性难

第三次软件危机

软件安全

软件安全性

内因

自身安全漏洞

外因

外部威胁

软件安全生命周期模型

SDL 安全开发生命周期

核心:教育、持续过程改进、责任

七个阶段

培训

需求

设计

实现

验证

部署

响应

CLASP 综合的轻量级应用安全过程

特点;基于角色安排

CMMI 软件能力成熟度模型

五级,0级属于特殊级

SAMM 软件保证成熟度模型

四个核心业务

治理

构造

验证

部署

BSIMM BSI成熟度模型

软件安全的三根支柱

风险管理

接触点

安全知识

软件安全需求及设计

威胁建模

威胁建模是了解系统面临的安全威胁,确定威胁风险并通过适当的缓解措施以降低风险,提高系统安全性的过程。

流程

确定建模对象

识别威胁

评估威胁

消减威胁

STRIDE模型

spoofing 欺骗

可鉴别性

tampering 篡改

完整性

Repudiation 抵赖

不可抵赖性

information Disclosure 信息泄露

机密性

denial of service 拒绝服务

可用性

elevation of privilege 权限提升

授权

安全设计原则

降低受攻击面,对于提高软件源代码安全性,至关重要。